KFSensor è un honeypot da poter utilizzare su sistemi operativi Windows, è stato creato nel 2003 da Tom Wright ed è stato costantemente aggiornato nel tempo.

Gli Honeypot sono strumenti resi volutamente vulnerabili usati talvolta per confondere un eventuale attaccante. Si possono definire quindi strumenti di rilevamento basati sui comportamenti che attirano hacker & cracker, facendo leva sui loro schemi di comportamento dannoso.

Quando gli attaccanti sono all’interno dell’Honeypot, gli amministratori di rete possono acquisire, registrare e analizzare il loro comportamento. Questo consente agli admin di ampliare le loro conoscenze e quindi mettere a punto meccanismi migliori di difesa.

Per vedere in azione le tecniche di scansione di una rete, avete necessità di esporre dei servizi su una determinata macchina, quindi potrete usare KFSensor che vi semplificherà diversi passaggi.

E’ possibile scaricarlo dal sito web ufficiale in versione trial, gratuita per 30 giorni.

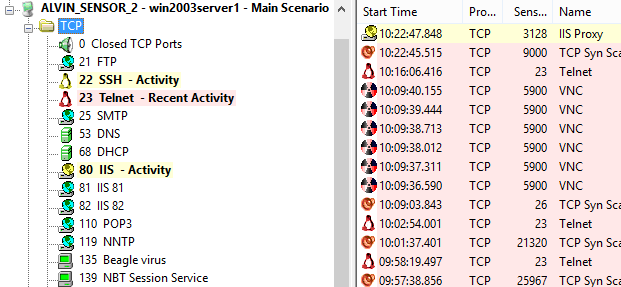

Una volta installato ed aver eseguito la procedura guidata, potete procedere con una configurazione dei servizi che vi interessano così che essi vengano poi simulati, come se fossero reali, dal software.

Potrete quindi osservare la lista di tutti i servizi simulati sulla macchina, che vi permetteranno di testare le varie tecniche di scansione della rete, per creare scenari differenti vi basterà cliccare su “scenario” in alto a sinistra e successivamente su “edit scenario“, poi potete cliccare su”edit“. A questo punto avrete davanti la lista di tutti i servizi che potete mettere in ascolto, ad esempio potete cercare “DNS” e cliccandoci 2 volte sopra vi si apriranno le relative impostazioni a riguardo (se lasciare o meno la porta aperta, protocollo da utilizzare ed altro ancora).

Come indicato all’interno del sito, KFSensor consente inoltre di ricevere avvisi in tempo reale via mail o tramite l’integrazione con un sistema SEIM (Software Engineering Improvement Method).

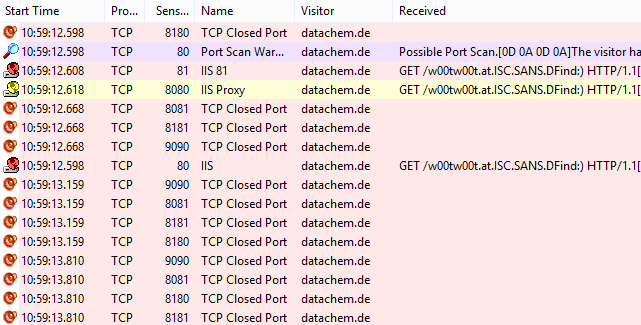

Inoltre la console di amministrazione di KFSensor consente di filtrare ed esaminare gli eventi in dettaglio, consentendo un’analisi completa di qualsiasi attacco.

KFSensor rende inoltre disponibile un dump di pacchetti completo per analisi aggiuntive, utilizzando strumenti come Wireshark, che andremo ad esplorare nel prossimo articolo.

Per oggi da Blood è tutto.

#StayTuned

Se avete altre domande contattatemi su Blood035. Invece se avete altre guide da consigliare scrivetele al nostro Profilo Ufficiale, Draky00 o al nostro Bot Ufficiale per Limitati.